ビジネスデータが狙われている?!サイバー攻撃の最新情報を学ぶ

~インフラデータ保護編~

「インフラデータが攻撃を受けると、業務そのものが長期停止に陥る可能性がある」という視点から、実際に起こり得る被害と、それに備える仕組み・ソリューションを分かりやすくご紹介します。

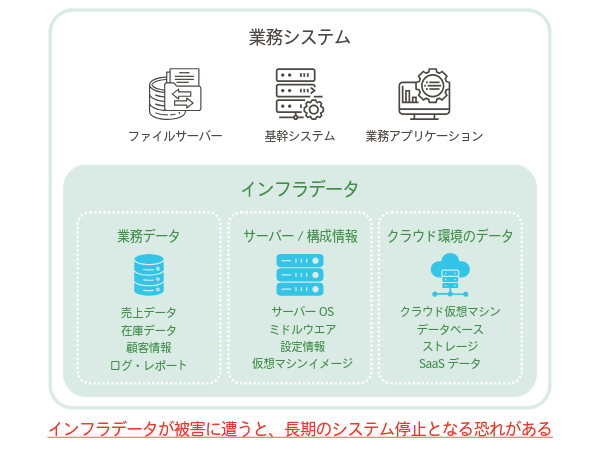

業務システムを守るインフラデータとは

本記事での「インフラデータ」とは、単にサーバーやネットワーク機器そのものではなく、業務システムを動かすために欠かせない土台となるデータ全体を指します。具体的には次のものです。

- 業務システムで使用・保管されているデータ

業務データやログデータ、ファイルサーバー上のドキュメントなど、企業の基幹システムや業務アプリケーションが扱うデータです。 - 業務システムを構成しているサーバー自身のデータ

アプリケーションが動作するサーバーのOSミドルウエア、設定情報、仮想マシンやコンテナのイメージ、構成管理情報なども重要なインフラデータです。

これらが失われると、例え業務データが残っていても、システムを短時間で復旧することが難しくなります。 - クラウド環境上のデータ

近年は多くの業務システムがパブリッククラウド上で稼働しています。クラウド事業者はインフラの可用性を確保しますが、保存されているデータをどう守るかは利用者側の責任(責任共有モデル)です。

SaaSに保存されているファイルなどもオンプレミス同様「消えない・改ざんされない・漏れない」ように保護する必要があります。

インフラデータに対する脅威

ここでは、近年インフラデータが直面している脅威と発生している被害について、2つの要因から解説します。

外部要因による脅威

1つ目は、外部の脅威アクターからの、DDoS攻撃などのサービス妨害や不正アクセス、ランサムウエア、マルウエアといったサイバー攻撃による脅威です。

その中でも近年は、ランサムウエアによる攻撃が猛威を振るっています。

VPN機器などのネットワーク機器の脆弱性を突いた侵入やフィッシング攻撃などで、業務システムの管理者の端末からネットワークに侵入し、インフラデータに攻撃を仕掛けます。攻撃者は管理者に気付かれないよう機密情報の窃取やサーバー上の業務データの暗号化を行い、成功すると金銭の要求を伴う脅迫を行います。また、バックアップデータに対しても削除や改ざん、暗号化が行われ、復旧が妨害されることにより、業務システムが長期停止に陥る被害も多く発生しています。

そのため、データの窃取や暗号化といった攻撃の兆候に気付いて早期に対処することや、万が一被害を受けてしまった場合でも短時間で復旧ができるように、改ざんへの耐性があるバックアップデータを保有することが重要なポイントです。

内部要因による脅威

2つ目は、誤操作や設定ミスなどの人的ミス、意図的な内部不正による情報漏えいといった内部要因からの脅威です。

最近、悪意の有無に関わらず、これらの内部要因によって機密情報の漏えいが発生してしまい、悪用されることで企業が対応を迫られる状況が多く発生しています。

その際、漏えいしたデータの内容や範囲が特定できないと被害状況の把握が遅れ、インシデント対応時の対外的な説明や報告に多くの時間を要します。これは、どこにどの種類の機密情報が保管されているのかを十分に把握できていないことに起因します。

バックアップやログが残っていても、そこに含まれる個人情報や機密情報を自動的に分類・特定できなければ影響範囲を素早く把握することはできないため、平時からのインフラデータの可視化が重要です。

脅威への対策

上記に挙げた被害を発生させないための対策として有効な機能をご紹介します。

イミュータブルストレージ

イミュータブルストレージは、一度書き込んだデータを上書きできないようにする改ざん耐性のあるストレージ技術で、バックアップやアーカイブデータをランサムウエアや内部不正などから守る仕組みです。

バックアップやスナップショットが暗号化・削除されることを防ぎ、攻撃前の正常な状態のバックアップデータを確実に保存しておけるため、万が一被害を受けた場合でもデータを復旧することができます。

DSPM(Data Security Posture Management)

DSPMは、データの所在リスクの状態を継続的に可視化し管理するための仕組みです。

主な役割は次の通りです。

- ファイルサーバーやクラウドに散在するデータをスキャンし、自動的に検出

- 個人情報のパターンを基に機密データを自動分類し、タグ付けによる可視化

- 権限や共有状態を分析し、過剰共有や不要な権限などのリスクの洗い出し

流出が疑われる場合に、どの範囲の情報が影響したのかを迅速に把握でき、インシデントへの対応を効率化することができます。

DLP(Data Loss Prevention)

DLPは、機密データが組織外へ持ち出されることを防ぐ仕組みです。

クラウドやネットワークを経由するデータの流れを分析し、機密データの外部ストレージへのアップロードや個人アカウントのクラウドストレージへの転送、不審な宛先へのデータの大量送信などの不審な動きを検知・ブロックすることで、人的ミスによるメール誤送信や意図的なデータの不正アップロードなどのデータ流出を事前に抑止します。

異常検知

異常検知は、通常とは異なる挙動を捉えて攻撃や内部不正の兆候を早期に検知する仕組みです。

データの急激な暗号化や大量削除、不自然なアクセスパターンや大量送信などの振る舞いを分析し、ランサムウエアや不正操作を早期に把握することができます。

お勧めの対策ソリューション

Rubrik(ルーブリック)

Rubrikは「Zero Trust Data Security」を掲げるバックアッププラットフォームで、次のような機能を持ち、オンプレミス・クラウド・SaaSにまたがるデータを保護し、ランサムウエアによる被害からの迅速な復旧を支援するソリューションです。

イミュータブルストレージへのバックアップ

Rubrik独自のファイルシステムはイミュータブルのため、バックアップデータが暗号化・削除されない仕組みになっています。攻撃を受けても安全な時点のバックアップに素早くリストアできることが特徴です。

DSPMによる可視化やリスク把握

オンプレミス/クラウド/SaaS上のバックアップデータを分析することで、機密情報を自動的に発見・分類し、どこにリスクが集中しているかを可視化します。

異常検知による安全な復旧

バックアップデータを継続的に分析し、データに対する異常な暗号化や削除などのランサムウエア特有の振る舞いを検知します。万が一被害を受けた後は、どのファイルが影響を受けたかを可視化し、クリーンな復旧ポイントを素早く特定することで復旧時間を短縮します

Zscaler(ゼットスケーラー)

Zscalerは、ゼロトラストアーキテクチャーをベースとしたクラウド型セキュリティプラットフォーム(SSE/SASE)で、インターネットやSaaS、社内アプリケーションへのアクセスをクラウド上で仲介し、データ保護・DLP・ゼロトラスト接続を提供します。

インフラデータ保護の観点では、特に次の機能が有効となります。

DSPMとデータ保護機能

クラウド上のデータを自動的に発見・分類し、過剰な権限やシャドーデータ、公開状態などのリスクを可視化します。

クラウドDLPによるデータ流出防止

Webアクセス、SaaSの利用、メールなどの外部通信をインラインで検査し、機密ファイルの外部への持ち出しや誤送信、パブリッククラウドストレージへの不正アップロードをDLPポリシーで制御します。

異常検知による不審挙動の早期検知

ユーザーやデバイスの行動分析や暗号化通信を含むトラフィック検査により、通常と異なるアクセスやデータの大量送信などの不審挙動を早期に検知し、攻撃や内部不正の兆候に素早く気付くことができます。

まとめると、各ソリューションで提供している対策機能は以下となります。

| Rubrik | Zscaler | |

| イミュータブルストレージ | 改ざん・削除されないバックアップを保持し、安全な復旧ポイントを確保する | 未対応 |

| DSPM | バックアップデータの中から機密データの有無を把握し、流出時には影響範囲を特定する | クラウド上の機密データを自動的に発見・分類し、リスクを可視化する |

| DLP | 未対応 | 外部への通信を検査し、機密データの不正アップロードや誤送信を検知・ブロックする |

| 異常検知 |

異常な暗号化・削除の振る舞いを検知し、攻撃発生の早期把握を行う |

ユーザーの行動分析やトラフィック検査により、通常と異なる不審な挙動を検知する |

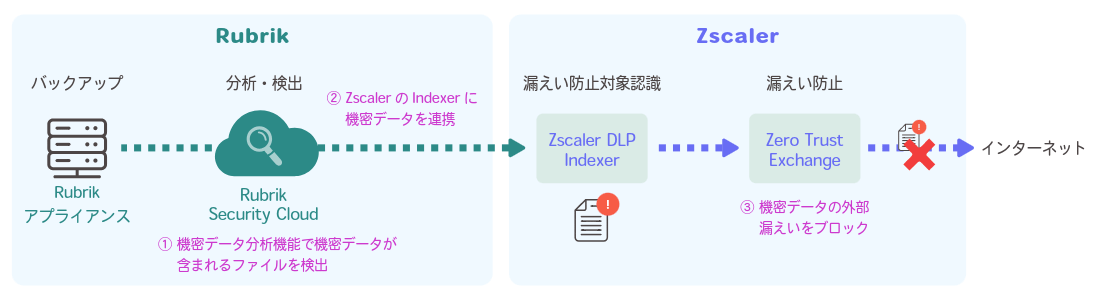

ご紹介したソリューションを個別に利用しても効果的ですが、2つのソリューションを連携することもできます。

次に、2つのソリューションを連携することで生まれる効果や価値をご紹介します。

ソリューション連携による価値

Rubrik と Zscaler

ZscalerはRubrikが連携可能なDLPカテゴリーでは唯一の製品です。データアクセスの制御やクラウド環境でのセキュリティ強化において、Rubrik のデータ保護機能と連携することで、より堅牢なセキュリティアーキテクチャーの構築が可能です。

DLP統合により、Rubrikによってバックアップされた機密データのファイル情報がZscalerのDLPサービスに⾃動的に連携され、該当のファイルがネットワークから外部サービスに流出することを防ぎます。

RubrikとZscalerの連携概要

連携によって、外部だけではなく内部からの脅威対策としても効果を発揮します。Rubrikによる内部(インフラデータ)の異常検知と、Zscalerによる外部通信の監視を組み合わせることで、検知対象の範囲を内部にも広げ、情報漏えいのリスクを低減します。

また、Rubrikが暗号化されたデータの復旧を担い、Zscalerがデータ漏えいの防止を担当することで、お互いが提供していない機能を補完し合ってインフラデータへの耐性を強化することができます。

まとめ

今回は、インフラデータの保護するためのセキュリティ対策をご紹介しました。

インフラデータの保護は、企業の事業継続性を支える重要課題であり、RubrikとZscalerの活用はその強力な手段となります。しかし、業務に関連するデータはインフラデータだけではありません。

次回は、OAデータを守るセキュリティ対策について解説します。

※

2025年12月時点では、2バイト文字 (日本語) は未対応