ビジネスデータが狙われている?!サイバー攻撃の最新情報を学ぶ

~アクセス管理編~

保存されたデータを正しく防御し、さらに認証と認可を適切に実施するという多重的な防御を行うことによって、脅威アクターからの攻撃に対し、より一層備えることが可能です。ぜひ今回も最後までご一読ください。

認証と認可とは

始めに、認証と認可の用語の違いについて解説します。

認証と認可は同じ意味だと認識している方もいらっしゃるかもしれませんが、アクセス管理の分野では明確に異なる動作を指します。

1. 認証

認証とは、アクセスを要求してきたアカウントが本当に本人かどうかを確認するプロセスを指します。例えば、企業のセキュリティゲートを通過する際に、その人物が自己申告した本人であることを確認する行為を指します。この確認には、社員証などを提示して本人であることを証明します。

証明方法の代表的なものとして、IDとパスワードや生体認証、PINなどがあります。これらの方法を複数組み合わせて行う認証を多要素認証といいます。

2. 認可

認可とは、要求されたリソースや機能に対してアクセスする許可をアカウントに付与することを指します。例えば、企業のセキュリティゲートを通過した人に対して、執務室への入室は許可するが、電算室への入室は許可しないといった判断を行います。

つまり、利用可能な機能と利用不可の機能を事前に定義した権限に基づいて判断し、要求してきたアカウントに付与します。基本的に、認可は認証の後に実施されます。

認証の強化

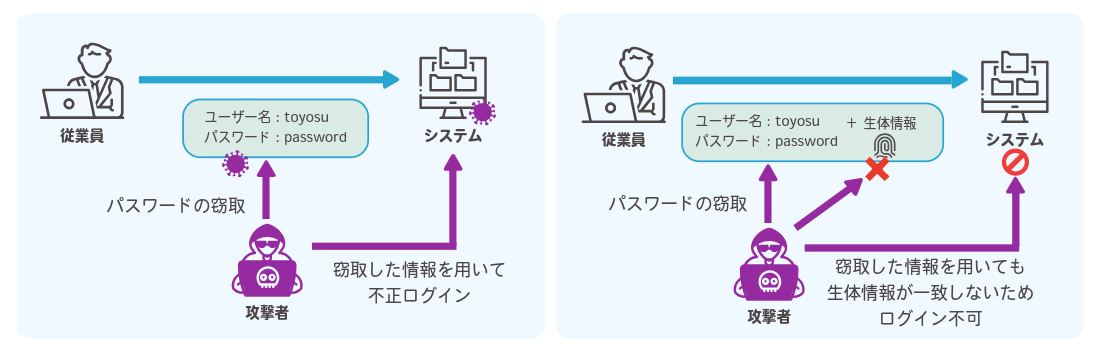

IDとパスワードを使用して何らかの機能やサイトにログインすることは、アクセス管理において最も一般的な方法です。多くの方も一度はIDとパスワードを使用してSNSやECサイトにログインした経験があるのではないでしょうか。

IDとパスワードを入力するだけで特定の機能にアクセスができるため便利ですが、これらの情報が流出した場合、アカウントのなりすましが簡単にできてしまいます。

近年、日本の各省庁が発表しているガイドラインでも推奨されているように、セキュリティを強化するためには多要素認証の導入が必要です。多要素認証では、パスワードなどの知識情報、トークンなどの所持情報、指紋や静脈などの生体情報の中から2つ以上の情報を組み合わせて認証を行います。

例えば、従来のIDとパスワード認証に生体認証を追加することで、より強固なセキュリティを実現します。このようにすることで、万が一IDとパスワードの情報が流出しても、脅威アクターは必要な生体情報を持っていないため、機能へのアクセスが困難になります。

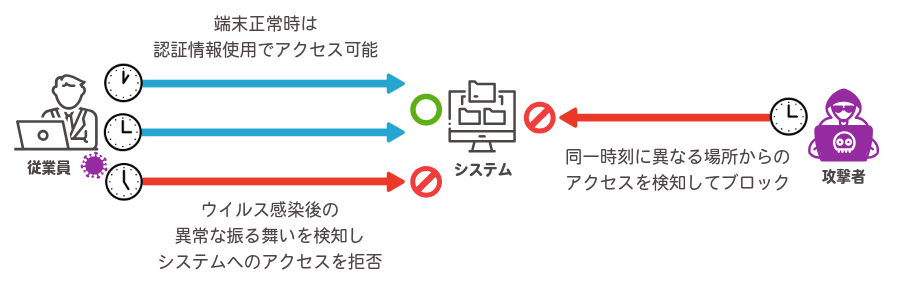

動的な認証・認可

認証時には、アカウントの認証情報だけではなく、アクセス時に使用されるアカウントの属性や端末の状態を確認することも重要です。第1回目でご紹介したゼロトラストの原則に従うと、動的なポリシーをアクセス要求のたびに適用することで、セキュリティをさらに強化できます。

動的なポリシーとは、アクセス要求元の以下のような情報を収集し、それに基づいて信用度を算出し、アクセスの可否を判断することです。

- ユーザーアカウントおよびその属性

- 利用ソフトウエアのバージョン

- アクセス元の場所や日時

- アカウントや端末の異常な振る舞い検知の有無

これらの状態や属性は状況によって常に変化しています。アクセス要求があったタイミングの最新の情報を基にアクセス可否を決定することで、直近でウイルス感染などが確認された端末からのアクセスも防ぐことができます。

お勧めの対策ソリューション

Omnissa Workspace ONE

Workspace ONEは、MDM(Mobile Device Management)としての機能を持ちながらIDM(Identity Management)の機能を有しています。そのため、Workspace ONEのみで端末の状態を可視化し、端末が侵害状態にある場合に認証を拒否することが可能です。

また、認証要素にはパスワードだけではなく証明書やTOTPアプリケーション(Time-based One-Time Password)の指定も可能なため、多要素認証にも対応することができます。

組み合わせてさらなる価値を創造する

Omnissa Workspace ONEとCrowdStrike Falcon

CrowdStrike Falconで算出した端末のリスクスコアを用いて認証の可否を判断することができます。Workspace ONE単体では確認ができない脆弱性の情報も判断材料とすることができるため、より潜在的なリスクを持った端末からのアクセスを抑制することが可能です。

MAM(Mobile Application Management)の機能を使用してCrowdStrike Falconのモジュールを一括配布および最新バージョンの管理を行うことで、管理者側の負担を低減できる点も魅力的です。

まとめ

全4回にわたり、セキュリティに関する情報をお届けしました。

これらの対策を実施することで組織のセキュリティを強化することができますが、ご紹介した内容はセキュリティ対策のほんの一部です。多様化し、高度化する脅威アクターからの攻撃をすべて防御するためには、今回の内容だけでは不十分である可能性があることにご注意ください。

セキュリティを取り巻く状況は刻一刻と変化しており、常に最新の情報を基に対策を講じる必要があります。今回のシリーズが、皆さまのセキュリティ対策を進めていくうえでの第一歩となれば幸いです。